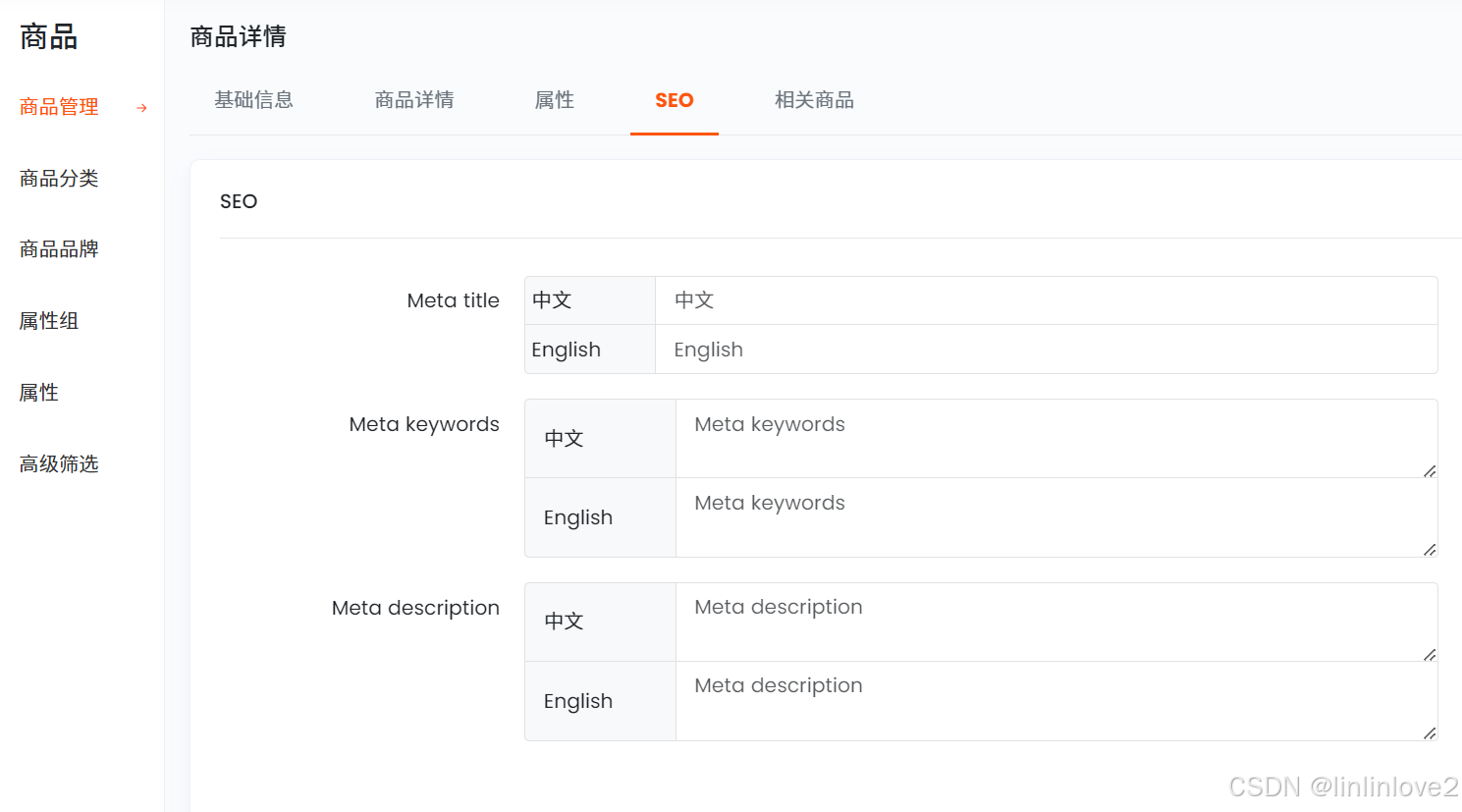

1、在 Web 安全领域中,XSS 和 CSRF 是最常见的攻击方式本文将会简单介绍 XSS 和 CSRF 的攻防问题声明本文的示例仅用于演;作者Jiangge Zhang来源toxssandcsrf点击文末阅读原文前往那个年代,大家一般用;松勤软件测试坚持教育初心既问收获也问耕耘1概念XSSCross Site Script,中译是跨站脚本攻击CSRFCrosssite request forgery,中;非持久型 XSS反射型 XSS 非持久型 XSS 漏洞,一般是通过给别人发送 带有恶意脚本代码参数的 URL 持久型 XSS存储型 XSS 持久型 XSS 漏洞,一般存在于 Form 表单提交等交互功能,如文章留言,提交文本信息等如何防御 对于 XSS 攻击来说,通常有两种方式可以用来防御。

2、XXS的类型 反射型非持久通过URL参数直接注入 存储型持久存储到数据库后读取时注入 基于DOM被执行的恶意脚本会修改页面脚本结构XSS的注入点 HTML的节点内容或属性 javascript代码 富文本XSS的防御 31 浏览器的防御 防御和“XXSSProtection”有关,默认值为1,即默认打开XSS防御,可以防御反射型的XSS,不过作用有限,只能防御注入到HTML的节点内容或属性的XSS,例如URL参数中包含script标签不建议只依赖此防御手段。

3、但是,历史同样悠久的 XSS 和 CSRF 却没有远离我们由于之前已经对 XSS 很熟悉了,所以我对用户输入的数据一直非常小心如;CSRF+XSS 组合拳成功打出总结有框的地方就可能存在XSS一定要细心,不仅仅在网站审查上要细心CSRF + JSON 网上也有很多。

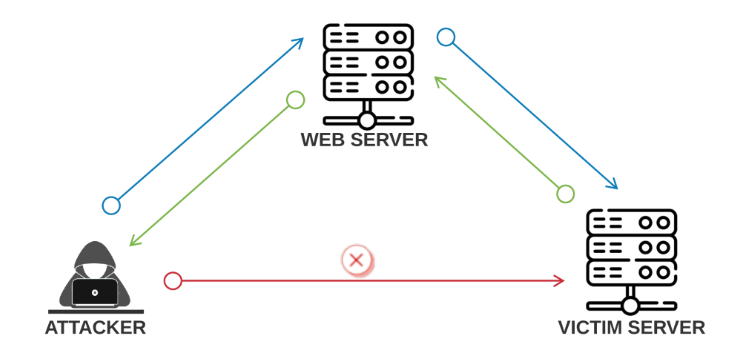

4、CSRF比XSS更具危险性攻击者一般会使用吸引人的图片去引导用户点击进去他设定好的全套,然后你刚登录的A网站没有关闭,这时;安全知识XSS CSRF显然这已经成为前端人员的必备知识非常怀念那个 SQL 注入还没有被普遍认可的年代,虽然这么多年过。

网友评论

最新评论

问耕耘1概念XSSCross Site Script,中译是跨站脚本攻击CSRFCrosssite request forgery,中;非持久型 XSS反射型 XSS 非持久型 XSS 漏洞,一般是通过给别人发送 带有恶意脚本代码参数的 URL 持久型 XSS存储型 XSS

组合拳成功打出总结有框的地方就可能存在XSS一定要细心,不仅仅在网站审查上要细心CSRF + JSON 网上也有很多。4、CSRF比XSS更具危险性攻击者一般会使用吸引人的图片去引导用户点击进去他设定好的全套,然后你刚

审查上要细心CSRF + JSON 网上也有很多。4、CSRF比XSS更具危险性攻击者一般会使用吸引人的图片去引导用户点击进去他设定好的全套,然后你刚登录的A网站没有关闭,这时;安全知识XSS CSRF显然这已经成为前端人员的必备知识非常怀念那个 SQL 注入还没有被普遍认可的

“XXSSProtection”有关,默认值为1,即默认打开XSS防御,可以防御反射型的XSS,不过作用有限,只能防御注入到HTML的节点内容或属性的XSS,例如URL参数中包含script标签不建议只依赖此防御手段。3、但是,历史同样悠