3扫描工具是对端口,漏洞,网络环境等探测有非法扫描和良性扫描,非法扫描工具可以叫做黑客工具,良性扫描可以叫做安全工具4黑客攻击工具为达到个人目的而采取的不正当的手段与方法,这种手段和方法的实现可以使用黑客;我告诉你吧,你是中了别人的反弹木马,你无论如何换IP都会主动的去连接黑客的控制系统,我看了你之前发的“拦截1个从8186接收的TCP数据包”,从这点可以看出那个黑客设置的反弹端口是86,其实很简单解决。

而如果被黑客所利用,则可能通过它们来收集目标系统的信息,发现漏洞后进行入侵并可能获取目标系统的非法访问权4 发动攻击 完成了对目标的扫描和分析,找到系统的安全弱点或漏洞后,那就是万事具备,只欠攻击了,接下来是;这个程序被称为守护进程从进程上看大致可分为六步来阐述木马的攻击原理1木马的配置 2木马的传播 3木马的自启动 4木马的信息泄露 5建立连接 6远程控制 扫描工具呢,介绍几个吧如果是直接系统攻击的话。

这个只是一些所谓的学了两三下的黑客,用一些扫描工具在网上乱扫,如果有电脑没有安装防火墙或者有漏洞,就进入搞乱毒霸已经拦截,可以直接无视的;分析结果包括操作系统类型,操作系统的版本,打开的服务,打开服务的版本,网络拓扑结构,网络设备,防火墙,闯氩炀踝爸玫鹊取?黑客扫描使用的主要是TCPIP堆栈指纹的方法实现的手段主要是三种1TCP ISN采样寻找初始化。

在Internet安全领域,扫描器是常用攻击工具之一许多网络入侵是从扫描开始的利用扫描器能够找出目标主机的各种安全漏洞,尽管其中的一些漏洞早已公布于众,但在许多系统中仍然存在,于是给了外部入侵以可乘之机扫描器是一种;黑客通常扫描默认的开放端口进行远程访问,以尝试暴力破解和其他漏洞尝试对于Linux,SSH远程访问的默认端口是22,应该更改Windows远程桌面访问的默认端口是3389,也应该更改一定要记住更新任何防火墙规则,以免被黑客锁定目标。

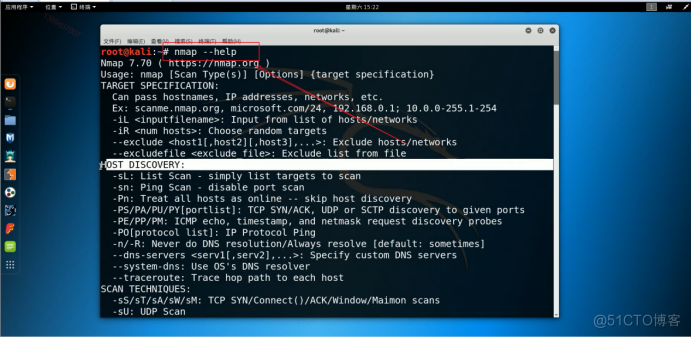

黑客常用扫描工具

不能, 太厉害的应该能 除非那个黑客就在你的局域网类 一般情况不会入侵你的 他没有那么看得起你。

漏洞扫描有以下四种检测技术1基于应用的检测技术它采用被动的非破坏性的法检查应用软件包的设置,发现安全漏洞2基于主机的检测技术它采用被动的非破坏性的法对系统进行检测通常,它涉及到系统的内核文件的。

这个提示是完全正常的,只要连入互联网就会被扫描,而且金山拦截了也没什么危害。

4 流光 5 啊D工具包 6 WIN2K自动攻击探测机 我建议你用 XSCAN 不错的 脚本 1 ASC 扫描ASP文件是否存在注入点 2 明小子 3 啊D旁注 4 WED 小榕的 建议这些工具一天就能学会,当不能表明你成为黑客。

如果你只是普通的电脑用户,平时只要安装360的安全卫士就行了,如果是真的发现骇客入侵的话,立刻断开网络,在用安全卫士那些软件扫描电脑有没有被恶意安插软件,通常那些高级的骇客都是去黒公司的网站,只有普通和低级的骇客才。

关闭ping的回应,这样大多扫描器为节约时间,扫描前都是先ping的ping不通的电脑会自动放弃扫描所以这是方法之一关闭没用的危险端口,小黑们都喜欢扫描一些漏洞端口给你的电脑设上变态密码定时更新病毒库。

通常黑客扫描什么软件

1、你的电脑有什么值得黑客攻击的重要东西吗钱或能转换成钱的东西如果没有,那对不起,你想让别人来攻击,他们还不乐意呢真实“杞人忧天”如果确实担心,那建议加装个“个人防火墙”,当然,你用的是XP系统的话,就。

2、因为只要某种操作系统具有自己独有的特征,就可以利用这些特征进行识别判断它们总之,如果黑客掌握了目标服务器开放了哪些服务,运行着哪种操作系统,他们就能够使用相应的手段实现入侵。

3、你看到的都是安全软件拦截的,不用管他加强安全防护,避免个人错误操作即可。

网友评论

最新评论

不乐意呢真实“杞人忧天”如果确实担心,那建议加装个“个人防火墙”,当然,你用的是XP系统的话,就。2、因为只要某种操作系统具有自己独有的特征,就可以利用这些特征进行识别判断它们总之,如果黑客掌握了目标服务器开放了哪些服务,运行着哪种操作系统,他们就能够使用相应的手段实现入侵。3