1、网上有许多开源的“XSS Filter”的实现,但是它们应该选择性的使用,因为它们对特殊字符的过滤可能并非数据的本意比如一款php的lib_filter类filter = new lib_filterecho $filtergo#391+11#39它输出的是1,这。

2、传统防御技术 211基于特征的防御 传统XSS防御多采用特征匹配方式,在所有提交的信息中都进行匹配检查对于这种类型的XSS攻击,采用的模式匹配方法一般会需要对“javascript”这个关键字进行检索,一旦发现提交信息中包含“。

3、使用php安全模式 服务器要做好管理,账号权限是否合理假定所有用户的输入都是“恶意”的,防止XSS攻击,譬如对用户的输入输出做好必要的过滤 防止CSRF,表单设置隐藏域,post一个随机字符串到后台,可以有效防止跨站请求伪造。

4、很遗憾,你这代码乱得很,而且看起来是后端处理代码,并不是xss关键处理代码,xss一般在入库前进行转义。

5、你好,如果要修补xss漏洞,通用的一个做法是使用htmlspecialchars函数使用该函数大概可以预防90%左右的xss左右的攻击,避免你的PHP程序受到攻击。

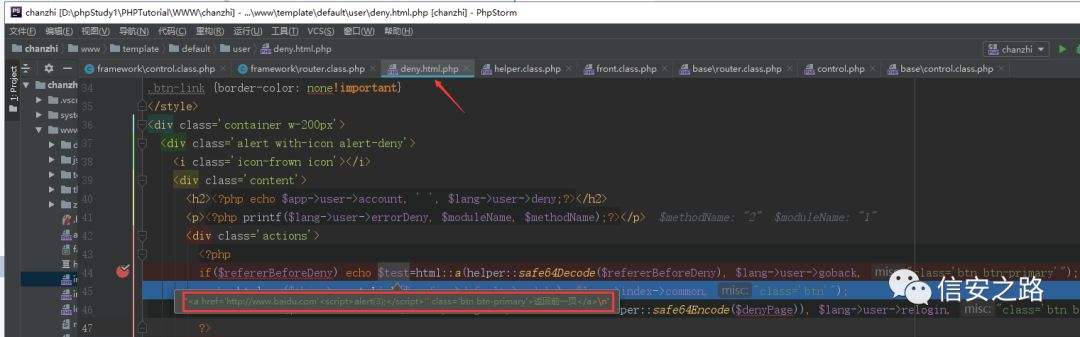

6、3,通过跳转页面漏洞,比如 referphp?message=xxxx ,页面上直接用 $_GET#39message#39 的话,就会造成xss漏洞,把message的参数换成js代码或恶意网址,即可盗取用户cookie,或执行恶意js,或跳转到钓鱼页面等 4,利用浏览器。

7、首先要想执行js脚本那就让html解析那些是js脚本,诸如alertquot这里会被js执行quot所以要过滤标签和 或者过滤‘lt’和‘’这两个符号 实现lt?php$aa=$_GET#39dd#39$aa=str_replace#39lt#39,#39lt#39,$aa$aa=str_repl。

8、利用这个编码函数,不仅能防御XSS攻击,还可以防御一些command注入一些开源的防御XSS攻击的代码库PHP AntiXSS 这是一个不错的PHP库,可以帮助开发人员增加一层保护,防止跨站脚本漏洞。

9、对于攻击者来说,进行SQL注入攻击需要思考和试验,对数据库方案进行有根有据的推理非常有必要当然假设攻击者看不到你的源程序和数据库方案,考虑以下简单的登录表单 Username Password 作为一个攻击者,会从。

10、最简单直接的做法 写入数据的时候不过滤,不管用户输入什么前提是要避免 SQL注入 无论在页面输出什么都 htmlspecialchars 一次 这样基本可以避免 XSSThat#39s all。

11、参考资料UTF7XSS不正确地拼接 JavaScriptJSON 代码段 隐蔽指数 5 伤害指数 5 Web 前端程序员经常在 PHP 代码或者某些模板语言中, 动态地生成一些 JavaScript 代码片段, 例如最常见的var a = #39lt?php echo html。

12、1xss + sql注入 其中占大头的自然是XSS与SQL注入,对于框架类型或者有公共文件的,建议在公共文件中统一做一次XSS和SQL注入的过滤写个过滤函数,可由如下所示_REQUEST = filter_xss$_REQUEST_GET = filter_。

13、etcpasswd,etcinitd目录本来就是所有用户都可以访问的与其设置webshell的权限,不如做好web的安全开发,关闭不安全方法做好输入校验,输出编码,防止SQL注入,跨站脚本,XSS以及安全配置,关闭web容器控制台另。

14、因此,后台服务器需要在接收到用户输入的数据后,对特殊危险字符进行过滤或者转义处理,然后再存储到数据库中2 输出编码服务器端输出到浏览器的数据,可以使用系统的安全函数来进行编码或转义来防范XSS攻击在PHP中,有。

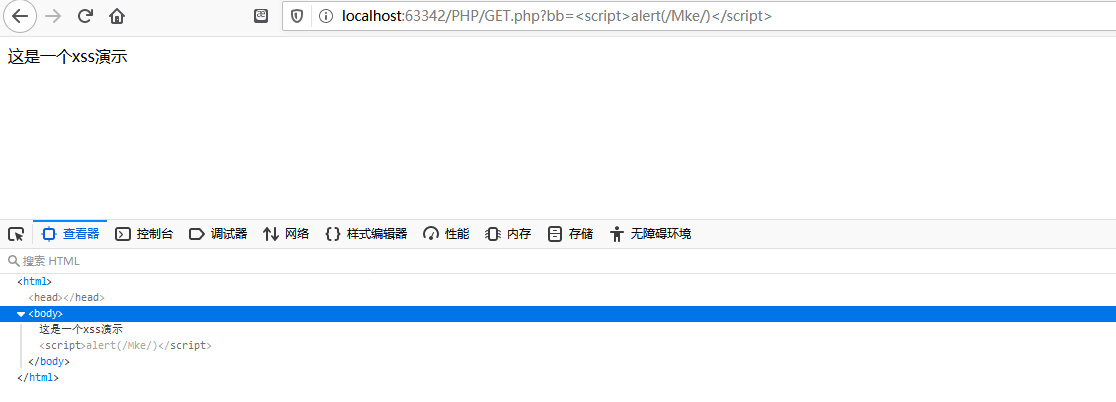

15、反射xss利用方法,绕过IE XSS Filter 假设 1php页面代码如下echo $_GET#39str#39使用IE浏览器访问该页面 1php?str=ltxss code 由于xss filter渲染 导致XSS不成功 接下来我们要这么绕过呢如果该站点 可以发帖友情。

16、再接着欺骗管理员打开你的资料或者浏览你的贴子,当管理员打开后,会在后台自动加个php扩展名的后辍,因为bbsxp在个人头像url里过滤了空格,%,所以我们只能加个不包括空格的其它扩展,当然你也可以加个shtml的扩展,有了它。

17、这样,UTF7XSS就不能起作用了因为只对非常老版本的IE6IE7造成伤害,对FirefoxChrome没有伤害,所以伤害指数只能给4颗星参考资料UTF7XSS不正确地拼接JavaScriptJSON代码段隐蔽指数5伤害指数5Web前端程序员经常在PHP。

网友评论

最新评论

1、网上有许多开源的“XSS Filter”的实现,但是它们应该选择性的使用,因为它们对特殊字符的过滤可能并非数据的本意比如一款php的lib_filter类filter = new lib_filterecho $filtergo#391+11#39