xssstored,发现跳转到了令一个网站,并且携带了你的cookie在到cookiephp目录查看cookietxt,可以发现cookie已经被存储;转义的payload,用尽办法都过不去的心情最后似乎有个声音在 但xss,需要做的仅是==见框就插!在探测xss时,我常用的语句。

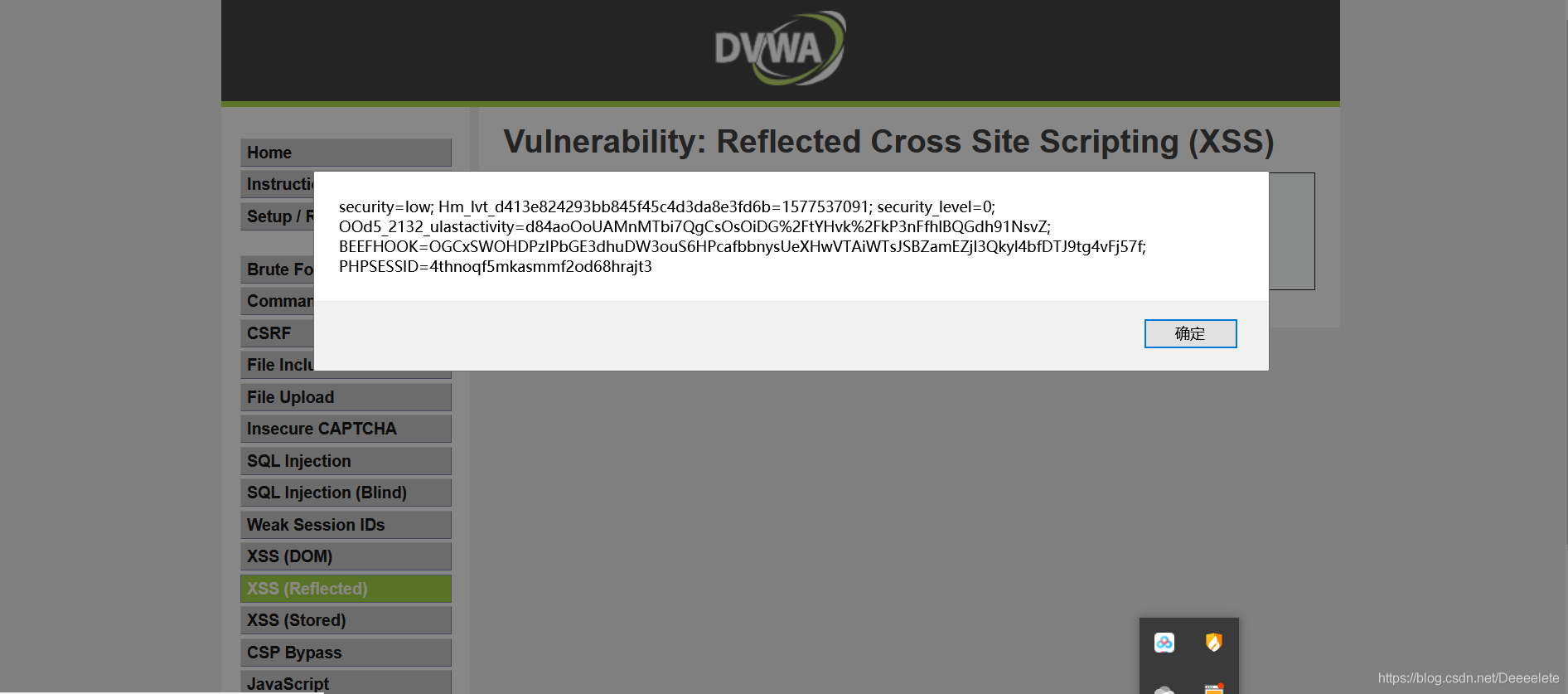

NamexsstestMessagealertdocumentcookie一个站点,能写入并被执行,就可以被渗透!存储型 XSS 和反射型 XSS 的区别是。

xss获取webshell

配合XSS抓取cookie进入后台,然后利用文件上传漏洞,拿下webshell,客观的来讲,这个违法使用的CMS有些年头,导致安全性不高。

我们在讲到 Python 爬虫案例时,经常会遇到一个东西Cookie它总是能在我们抓不到数据的时候发挥奇效但是其原理以及如何设。

但是万万没想到啊这,难道是SelfXSS?!我又回去重新看了一下功能,发现这个点别的用户还真就看不到,我去,联系方式不就是给。

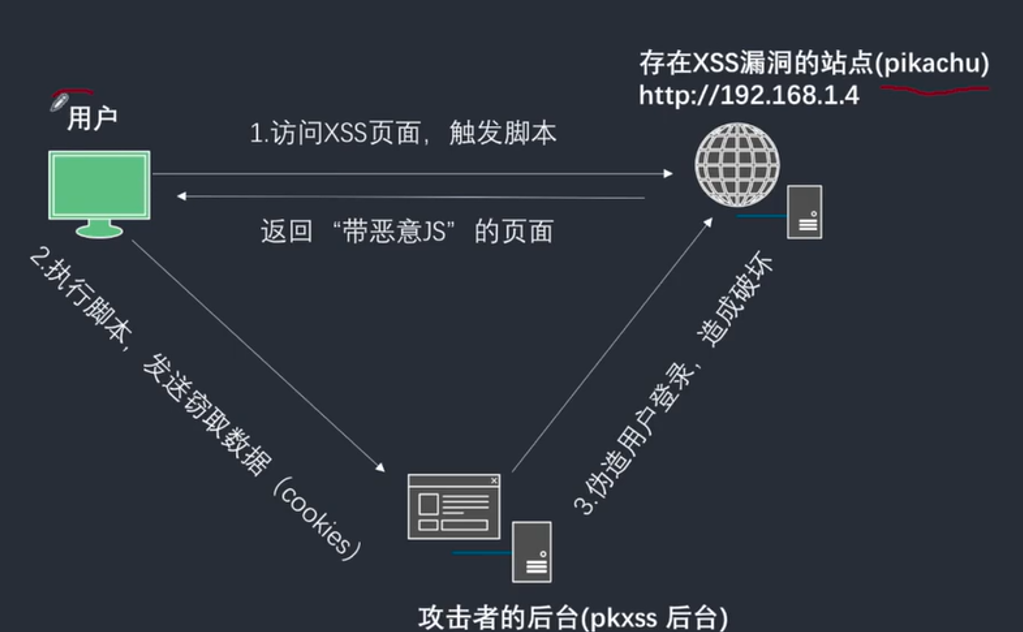

xss平台获取cookie

对于初了解xss漏洞的人来说,XSS漏洞的危害就是获取受害者的cookie,来进行 'cookie劫持'今天就总结一下XSS漏洞的危害性。

时一直点击则一直弹,同时使用burpsuite抓包的话也是抓不到任何东西,因为没有产生与服务器的交互,仅仅通过前端js渲染来改变最。

网友评论

最新评论

则一直弹,同时使用burpsuite抓包的话也是抓不到任何东西,因为没有产生与服务器的交互,仅仅通过前端js渲染来改变最。

ad,用尽办法都过不去的心情最后似乎有个声音在 但xss,需要做的仅是==见框就插!在探测xss时,我常用的语句。NamexsstestMessagealertdocu

lertdocumentcookie一个站点,能写入并被执行,就可以被渗透!存储型 XSS 和反射型 XSS 的区别是。xss获取webshell配合XSS抓取

用burpsuite抓包的话也是抓不到任何东西,因为没有产生与服务器的交互,仅仅通过前端js渲染来改变最。