手工检测xss包含的敏感符号为和和lt需要有特定的字符串进行查找调用,属于是敏感符号。

2用户权限下操作这类网站则必须有会员了,而且这些会员有很多有意义的操作或者有我们需要的内部个人资料,所以我们可以通过XSS对已登录访问者进行有权限操作我认为cookies的盗取应该算作这一项,因为其目的也是获取用户操作。

一般的网站会把用户写入的内容中包含lt #39 quotquot这类的特殊符号格式化掉安全过滤, 如#开头的特殊字符标识。

对于这种类型的XSS攻击,采用的模式匹配方法一般会需要对“javascript”这个关键字进行检索,一旦发现提交信息中包含“javascript”,就认定为XSS攻击这种检测方法的缺陷显而易见骇客可以通过插入字符或完全编码的方式躲避检测。

传统XSS防御多采用特征匹配方式,在所有提交的信息中都进行匹配检查对于这种类型的XSS攻击,采用的模式匹配方法一般会需要对“javascript”这个关键字进行检索,一旦发现提交信息中包含“javascript”,就认定为XSS攻击212。

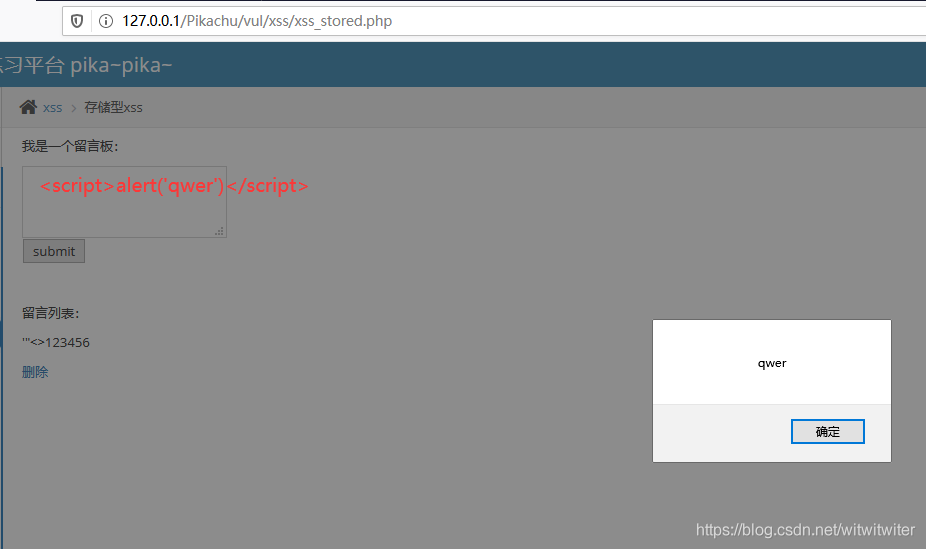

具体利用的话储存型XSS,一般是构造一个比如说quotalertquotXSSquotquot的JS的弹窗代码进行测试,看是否提交后在页面弹窗,这种储存型XSS是被写入到页面当中的,如果管理员不处理,那么将永久存在,这种XSS攻击者可以通过留言等提交。

网友评论

最新评论

们可以通过XSS对已登录访问者进行有权限操作我认为cookies的盗取应该算作这一项,因为其目的也是获取用户操作。一般的网站会把用户写入的内容中包含lt #39 quotquot这类的特殊符号

XSS攻击212。具体利用的话储存型XSS,一般是构造一个比如说quotalertquotXSSquotquot的JS的弹窗代码进行测试,看是否提交后在页面弹窗,这种储存型XSS是被写入到页面当中的,如果管理员不处理,那么将永久存在,这种XSS攻击者可以通过留言等提交。

种检测方法的缺陷显而易见骇客可以通过插入字符或完全编码的方式躲避检测。传统XSS防御多采用特征匹配方式,在所有提交的信息中都进行匹配检查对于这种类型的XSS攻击,采用的模式匹配方法一般会需要对“javascript”这个关键字进行检索,一旦发现提交信息中包含“javascript”,就认定为XSS

旦发现提交信息中包含“javascript”,就认定为XSS攻击212。具体利用的话储存型XSS,一般是构造一个比如说quotalertquotXSSquotquot的JS的弹窗代码进行测试,看是否提交后在页面弹窗,这种储存型XSS是被写入到页面当中的,如果管理员不处理,那么将